Hoy en día la protección de la privacidad y la seguridad en Internet es más relevante que nunca, y Pretty Good Privacy (PGP) está considerada como una herramienta imprescindible para cifrar comunicaciones y garantizar la integridad de la información. Desde su creación, PGP no solo ha ofrecido una defensa sólida contra el espionaje informático, sino que también se ha consolidado como un símbolo de la lucha por la privacidad en el mundo digital.

En el artículo de hoy, detallaremos la historia, funcionamiento y la importancia actual de PGP en la ciberseguridad.

¿Qué es el cifrado PGP?

PGP es un sistema de cifrado de datos basado en criptografía de clave pública, diseñado para proteger la información transmitida a través de Internet. Además de su capacidad para cifrar mensajes y archivos, PGP permite la autenticación de documentos y la verificación de su integridad mediante firmas digitales, asegurando que la información no haya sido alterada y que provenga de una fuente legítima.

En cuanto a su funcionamiento, PGP se basa en un par de claves: una clave pública, que se comparte con otros usuarios para cifrar mensajes, y una clave privada, que permanece secreta y es necesaria para descifrar los mensajes recibidos.

Historia, desarrollo y controversias de PGP

PGP fue lanzado por primera vez en 1991 por Phil Zimmermann, quien desarrolló el software como parte de su compromiso con la protección de la privacidad individual en la era digital. El nombre “Pretty Good Privacy” se inspiró en una tienda ficticia mencionada en un programa de radio estadounidense, lo que refleja el carácter pragmático y accesible que Zimmermann quería dar a su software.

El lanzamiento coincidió con un período en el que los sistemas de cifrado fuerte, aquellos con claves de más de 40 bits, estaban clasificados como “armas” por el gobierno de los Estados Unidos. En ese momento, cualquier tecnología de cifrado con capacidad de clave superior a los 40 bits se consideraba tan peligrosa como una arma y, por lo tanto, su exportación sin licencia estaba estrictamente prohibida bajo las leyes de control de exportación de armas.

La controversia se intensificó cuando PGP se distribuyó gratuitamente en Internet, permitiendo que personas fuera de Estados Unidos accedieran a una tecnología de cifrado poderosa sin restricciones. El gobierno de los Estados Unidos inició una investigación criminal contra Zimmermann en 1993, bajo la acusación de haber “exportado municiones sin licencia“. El acto de poner PGP a disposición en Internet se interpretó como una violación de estas regulaciones de exportación.

A pesar de la gravedad de las acusaciones, la investigación fue finalmente desestimada en 1996 sin que se presentaran cargos formales. Este desenlace subrayó la creciente importancia del cifrado como herramienta de privacidad y los desafíos legales que enfrentan quienes defienden la privacidad en un mundo donde las fronteras entre seguridad nacional y derechos individuales son cada vez más difusas.

Fundamentos criptográficos

PGP utiliza un enfoque híbrido que combina cifrado simétrico y asimétrico para optimizar tanto la seguridad como la eficiencia:

- Cifrado simétrico: PGP genera una clave de sesión única para cifrar el contenido del mensaje o archivo. Algoritmos como AES (Advanced Encryption Standard) son comúnmente empleados por su alta seguridad y eficiencia.

- Cifrado asimétrico: La clave de sesión es cifrada con la clave pública del destinatario, asegurando que solo el destinatario, con su clave privada, pueda descifrar el contenido.

- Firma digital: PGP permite crear firmas digitales para garantizar que los mensajes o archivos no han sido alterados y que provienen del remitente legítimo. Esto se logra cifrando un hash del contenido con la clave privada del remitente.

Funcionamiento de PGP

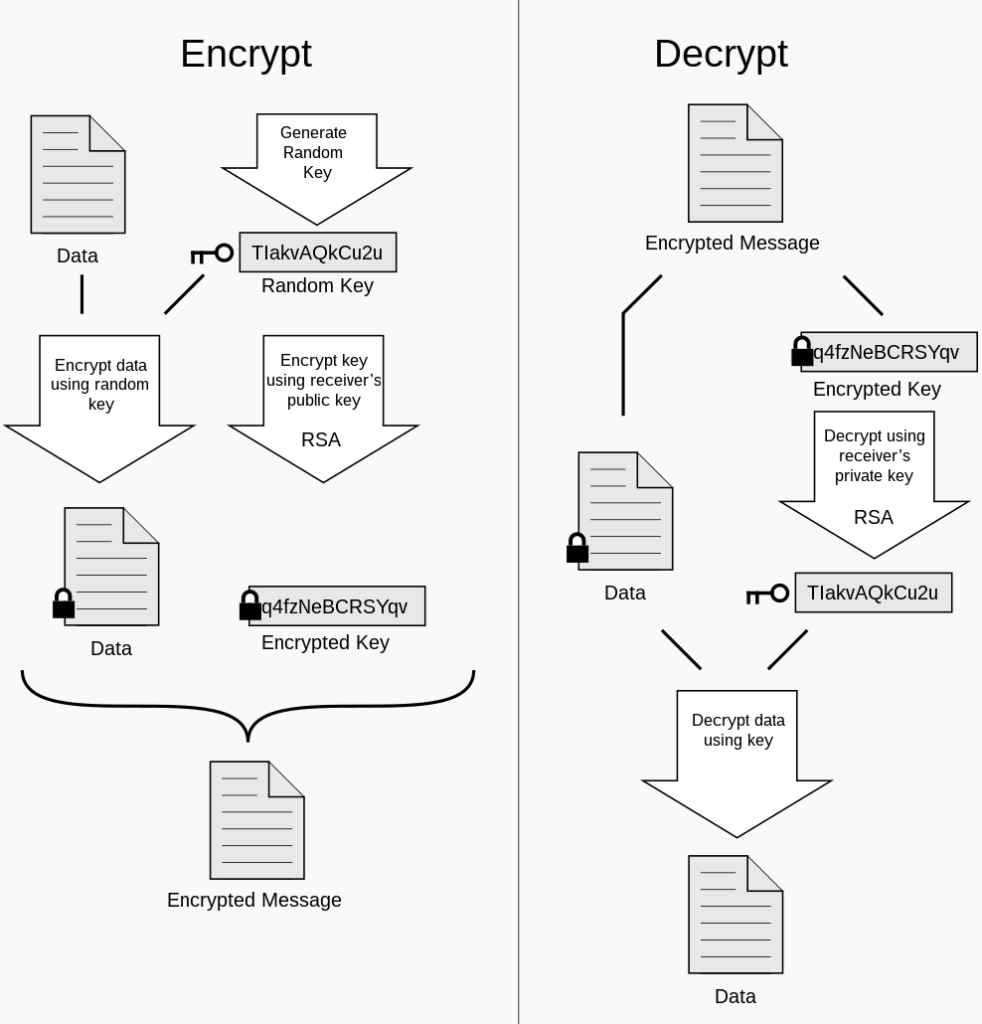

El cifrado PGP protege los datos mediante una combinación de claves públicas, claves privadas y claves de sesión. El proceso de cifrado y descifrado puede resumirse en los siguientes pasos:

- Generación de clave de sesión: PGP genera una clave de sesión única y aleatoria que se utiliza para cifrar el contenido del mensaje.

- Cifrado del mensaje: El mensaje es cifrado utilizando la clave de sesión generada. Este método de cifrado simétrico es eficiente y asegura que solo quien tenga la clave de sesión pueda descifrar el contenido.

- Cifrado de la clave de sesión: La clave de sesión es cifrada con la clave pública del destinatario, garantizando que solo el destinatario pueda descifrarla con su clave privada.

- Envío y descifrado del mensaje: El destinatario recibe el mensaje cifrado junto con la clave de sesión cifrada. Utilizando su clave privada, descifra la clave de sesión y, posteriormente, el mensaje original.

Este enfoque combina la rapidez del cifrado simétrico con la robustez del cifrado asimétrico, proporcionando una solución eficaz para la protección de la información.

Importancia de la red de confianza y las firmas digitales

Una de las características distintivas de PGP es el concepto de “red de confianza”. Este mecanismo permite a los usuarios firmar las claves públicas de otros, indicando que confían en la identidad del propietario de la clave. Cuando varias personas de confianza firman una clave, esta se considera fiable sin necesidad de una autoridad central, como es habitual en los sistemas de infraestructura de clave pública (PKI) tradicionales.

Las firmas digitales también juegan un papel crucial en PGP. Al firmar digitalmente un mensaje, el remitente genera un hash del contenido y lo cifra con su clave privada. El destinatario puede verificar la firma utilizando la clave pública del remitente; si el hash coincide, se confirma la autenticidad e integridad del mensaje.

Diferencias entre contenido cifrado y conexiones cifradas

Una confusión común es la creencia de que los correos electrónicos están completamente cifrados si se envían a través de SSL/TLS. Sin embargo, SSL/TLS solo cifra el canal de transmisión, protegiendo el mensaje durante su tránsito, pero no su contenido una vez almacenado en el servidor.

Por el contrario, PGP cifra el contenido del mensaje, lo que garantiza que, incluso si es interceptado, no pueda ser leído sin la clave adecuada. Además, PGP permite firmar digitalmente el mensaje, asegurando su autenticidad y protegiéndolo contra modificaciones no autorizadas.

Ejemplos de uso del cifrado PGP

El cifrado PGP se ha adoptado en múltiples áreas, entre las que destacan:

- Cifrado de mensajes confidenciales: PGP es ampliamente utilizado para cifrar correos electrónicos y proteger información sensible en las comunicaciones electrónicas.

- Cifrado de archivos y sistemas de archivos: PGP también se emplea para cifrar archivos en discos duros o servidores, asegurando la privacidad de la información almacenada.

- Firmas digitales: PGP permite la autenticación y verificación de la integridad de programas, documentos y otros archivos mediante firmas digitales.

- PGP fingerprint: Un fingerprint es una versión reducida de una clave pública, utilizada para verificar su autenticidad y evitar ataques de intermediarios.

PGP como estándar de Internet: OpenPGP

Con el tiempo, Zimmermann reconoció la necesidad de establecer un estándar abierto para PGP. Es por este motivo, que en 1997 propuso a la Internet Engineering Task Force (IETF) la creación de OpenPGP, un estándar que permite la interoperabilidad entre diferentes implementaciones de software de cifrado. En 1999, Werner Koch desarrolló GnuPG (GPG), una implementación libre de OpenPGP que ha sido ampliamente adoptada por su naturaleza de código abierto y su disponibilidad gratuita.

GnuPG: La alternativa libre a PGP

Aunque PGP se convirtió en una solución de pago tras su adquisición por Symantec en 2010, GNU Privacy Guard (GnuPG) se desarrolló como una alternativa libre y compatible con OpenPGP. GnuPG permite a los usuarios descargar, modificar y utilizar el software sin coste alguno, garantizando el acceso a herramientas de cifrado robustas.

Principales diferencias entre PGP y GPG

A pesar de sus similitudes, PGP y GPG difieren en dos aspectos clave:

- Licencia: PGP es software propietario, mientras que GPG es de código abierto y libre. Esto significa que PGP generalmente requiere una licencia de pago, mientras que GPG es accesible de forma gratuita.

- Soporte: PGP ofrece soporte técnico a través de un portal oficial, mientras que GPG depende de la comunidad y de proveedores externos para el soporte.

Consejos para usar PGP o GPG de manera eficaz

- Protección de la clave privada: Nunca compartas tu clave privada PGP y guárdala en un lugar seguro.

- Actualización del software: Mantén tu software actualizado para mitigar posibles vulnerabilidades.

- Verificación de claves públicas: Siempre verifica la autenticidad de la clave pública de la otra parte antes de utilizarla.

- Uso de frases de contraseña seguras: Protege tu clave PGP con una frase de contraseña robusta y única.

Conclusión

PGP sigue siendo una herramienta fundamental para la seguridad y privacidad en la era digital. Aunque enfrenta desafíos técnicos y legales, y a pesar de la aparición de nuevas tecnologías, PGP ofrece un alto nivel de seguridad cuando se utiliza correctamente. Con un entendimiento adecuado de su funcionamiento y la gestión de claves, los usuarios pueden confiar en PGP como una solución robusta para proteger la información sensible en un mundo cada vez más digital.

Recursos:

[1] Wikipedia – Pretty Good Privacy

[2] Varonis.com – PGP Encryption

[3] Jscape – PGP vs GPG

En Block&Capital, especialistas en reclutamiento tecnológico y selección de personal IT en España y Andorra, ayudamos a las empresas a encontrar el mejor talento tecnológico y a los profesionales a crecer en su carrera. Contáctanos y descubre cómo podemos ayudarte a construir el equipo que tu empresa necesita.

Últimos posts